O sistema que abastece o aplicativo ConecteSUS, do Ministério da Saúde, permitiu que um golpista incluísse, em minutos, dados falsos de vacinas contra a Covid. Nos últimos dias, a coluna de Guilherme amado, do Metrópoles, conversou por meio do Telegram com uma pessoa que, mediante o pagamento de R$ 300, promete adicionar aos dados da pasta falsos comprovantes de aplicação de doses do imunizante. Sem pagar a taxa, a coluna constatou que o golpista, de fato, consegue fazer inclusões no sistema de imunização. As autoridades policiais foram informadas sobre o caso.

Desde o fim de fevereiro, a coluna vem conversando via Telegram com o usuário @Livredevacinas, que no chat se identifica apenas como “Araújo”. A coluna soube do perfil por meio de uma fonte do serviço público sob a condição de anonimato. Já nas primeiras mensagens, o esquema foi detalhado pelo golpista.

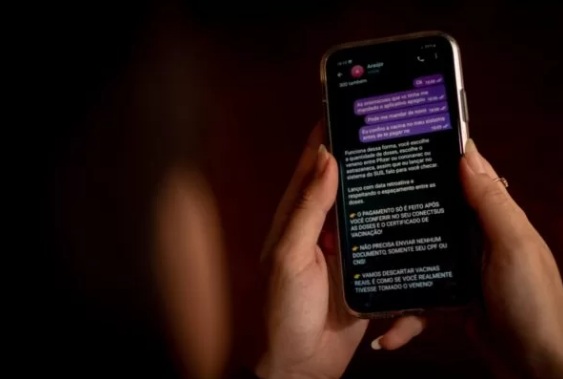

“Você escolhe a quantidade de doses e lanço com data retroativa. O pagamento só é feito após você conferir no seu ConecteSUS as doses e o certificado de vacinação”, escreveu o golpista.

“Funciona dessa forma: você escolhe a quantidade de doses, escolhe o veneno entre Pfizer ou Coronavac ou AstraZeneca. Assim que eu lançar no sistema do SUS, falo para você checar. Lanço com data retroativa e respeitando o espaçamento entre as doses. O pagamento só é feito após você conferir no seu ConecteSUS as doses e o certificado de vacinação! Não precisa enviar nenhum documento, somente seu CPF ou CNS [Cartão Nacional de Saúde]! Vamos descartar vacinas reais, é como se você realmente tivesse tomado veneno!”, explicou.

Na última quarta-feira (8), a coluna voltou a entrar em contato com o golpista. A inclusão da vacina falsa contra a Covid foi feita em apenas sete minutos. A coluna usou os dados de X., uma pessoa que concordou em participar da reportagem sob a condição de a coluna não expor seu nome.

A pedido do golpista, às 18h16 da quarta-feira (8), a coluna enviou os dados de X. Às 18h25, repassou o nome da mãe de X. Sete minutos depois, às 18h32, a fraude estava feita. Naquele instante, o aplicativo de X. passou a trazer uma dose de reforço de Pfizer em 12 de maio de 2022.

A dose falsa também consta no certificado emitido pelo app oficial. “Já está no sistema”, disse a pessoa, depois de mandar uma imagem do ConecteSUS de X, comprovando a alteração indevida.

No minuto seguinte, o interlocutor começou a cobrar os R$ 300. “Favor conferir e fazer o Pix na chave [email protected]”. Essa chave Pix está cadastrada no banco Itaú Unibanco em nome de Maria Eduarda Rodrigues, que não foi localizada pela coluna. A coluna apurou que a conta foi aberta há cerca de um ano.

Às 18h51, o interlocutor exigiu o dinheiro mais uma vez e fez uma ligação telefônica, que não foi respondida. Às 19h03, voltou a escrever: “Só me mandar o comprovante [do Pix]”. Percebendo que não foi atendida, a pessoa apagou todas as mensagens e disse às 20h10: “Cadê o comprovante????”. Um minuto depois, completou, em tom de ameaça: “Vai dar de espertinho? Não tente”.

A coluna registrou a ocorrência do esquema criminoso na Polícia Civil do Distrito Federal, que encaminhou o documento à Polícia Federal.

Procurado, o Itaú Unibanco afirmou ter encerrado a conta após ser comunicado do esquema criminoso pela coluna. O banco não respondeu se tomará outras providências sobre o caso.

Procurado, o Ministério da Saúde afirmou que abrirá uma apuração depois da publicação desta reportagem, que detalha a fraude. A pasta disse ainda não ter identificado acessos indevidos ao sistema de imunização, e afirmou que os dados de vacinas são controlados diretamente por funcionários que trabalham em estados e municípios.

A pasta disse também que bloqueia usuários suspeitos de usar o sistema indevidamente.

Com informações de Metrópoles